*Por Eduardo Tardelli

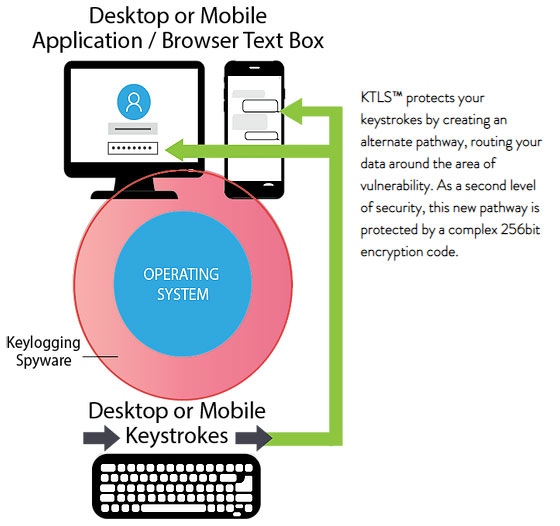

No início deste ano, houve fraudes e vazamento de milhões de imagens exclusivas armazenadas em mais de 2.140 servidores desprotegidos e exames médicos de 45 milhões de pacientes de hospitais e centros médicos de todo mundo expostos na internet. A informação foi revelada após uma investigação de seis meses, realizada pela equipe de pesquisa da CybelAngel, em sistemas NAS (Network- Attached Storage) e no protocolo DICOM (Digital Imaging and Communications in Medicine).

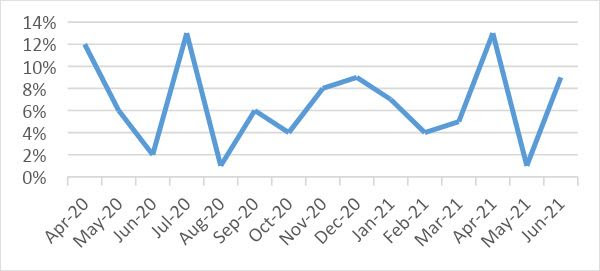

Com essas e outras fraudes, o setor de saúde privada brasileiro amarga prejuízos anuais na casa dos de R$ 20 bi, algo que é extremamente perigoso pois abre precedentes para criminosos utilizarem-se das informações pessoais dos pacientes em práticas ilícitas – ferindo a LGPD e as leis internacionais de proteção de dados.

Ao comparar com demais países, entendemos que um dos motivos para tais destaques negativos é que o Brasil não investe o suficiente em práticas de compliance, governança corporativa, gestão de riscos e transparência. Falta também novos projetos de lei, iniciativas interministeriais e privadas que visem o efetivo combate à corrupção e outros atos ilícitos prejudiciais ao setor.

Com isso, abrimos históricos perigosos para desvio de recursos que poderiam estar sendo utilizados para melhorar o atendimento da população; sanar a carência de equipamentos, materiais e outros insumos; contratar médicos, enfermeiros, auxiliares e outros tipos de profissionais com bons salários, entre outras consequências, principalmente quando falamos do setor público.

Por isso, é preciso fiscalizar os players e apresentar soluções que busquem a resolução dos problemas a fim de garantir uma melhor qualidade nos serviços. Neste contexto, cabe ao Poder Público a implementação de uma agenda que deve ser conduzida e foque na identificação das principais ações fraudulentas e seus impactos sobre a cadeia de valor da saúde.

Com estas informações, será possível ainda definir quais leis e projetos que estão em trâmite podem ser eficientes na resolução do problema no país, a exemplo da PL 221/15, que prevê a criminalização de condutas, tal como a corrupção privada entre o profissional de saúde em atividade e o fornecedor.

Outra ação importante que pode ser tomada pelo governo é adotar práticas que aumentem a transparência e segurança dos relacionamentos envolvidos por meio de compliance, background Check e exigência de compliance nas apurações dos prestadores de serviços, além de propiciar maior acesso à informação dos tratados e acordos por parte da população.

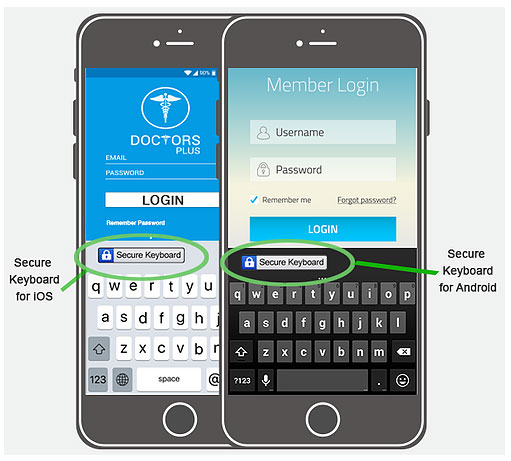

Na outra ponta, entre as instituições de saúde, é essencial a implementação de programas de compliance que garantam o cumprimento das leis e normas inerentes ao segmento. Para tanto, é preciso investir tempo, dinheiro e esforço, buscando práticas, profissionais, novas tecnologias e controles que otimizem os resultados.

Por serem procedimentos complexos, mas essenciais – pois podem causar danos irreversíveis aos pacientes e um prejuízo imenso à instituição. No âmbito da saúde, a implementação de um programa de compliance possibilita fazer inúmeras verificações de fornecedores, médicos e outros relacionamentos de forma ágil e assertiva.

Fraudes, conflitos de interesse, enriquecimento ilícito, processos criminais, comerciais e todo o histórico empresarial podem ser facilmente reconhecidos ou fornecidos por uma plataforma de mineração de dados eficaz, por exemplo. Dessa forma, gestores e analistas de compliance, RH ou gestão de riscos podem otimizar inúmeros processos e evitar riscos.

Assim, com o compliance e auxílio de tecnologias específicas, será possível diminuir a ocorrência de atos fraudulentos e evitar prejuízos financeiros, comerciais e reputacionais para as instituições privadas de saúde; além de conferir maior segurança aos usuários e pacientes. Todos ganham com a transparência.

Para saber mais: https://uplexis.com.br/

* Eduardo Tardelli é CEO da upLexis, empresa de software que desenvolve soluções de busca e estruturação de informações extraídas de grandes volumes de dados (Big Data) extraídos da internet e outras bases de conhecimento